Simulări de phishing

Testează, educă și protejează-ți echipa

Ce sunt simulările de phishing?

Ce sunt simulările de phishing?

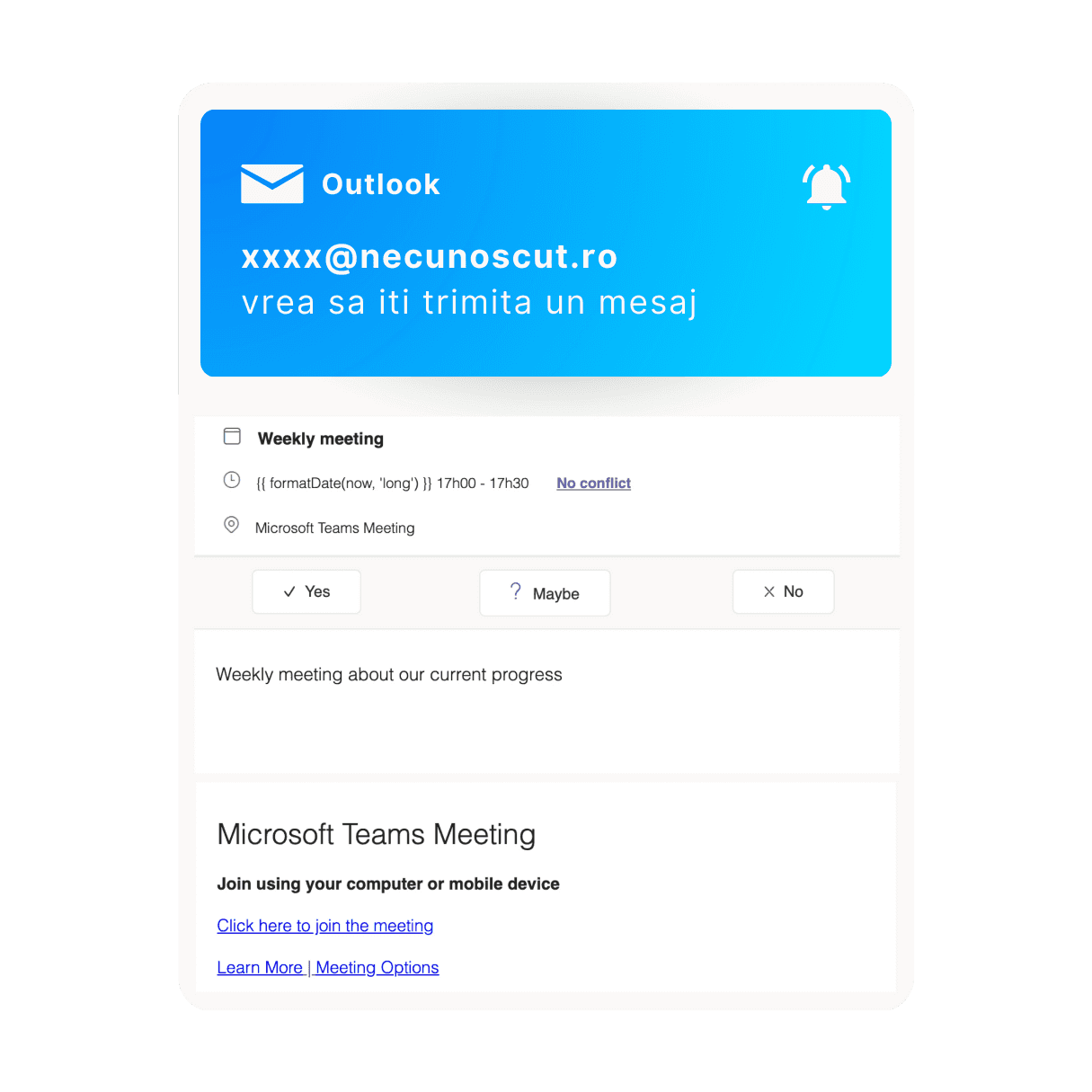

Simulările de phishing sunt teste periodice prin care angajații primesc mesaje simulate—emailuri, SMS-uri sau chiar apeluri telefonice—care imită tactici și metode folosite în atacurile reale. Aceste mesaje sunt complet sigure, dar sunt concepute pentru a analiza reacțiile și comportamentele utilizatorilor atunci când se confruntă cu o potențială amenințare cibernetică.

Scenarii multiple de amenințări

Phishing

Smishing

Vishing

Atacuri asupra autentificării 2FA

Analiză avansată a amenințărilor

De ce sunt importante simulările de phishing?

Cum funcționează simulările Sparkshield?

1. Alegem scenariile potrivite

Pe baza industriei și dimensiunii companiei tale, selectăm tipuri de atacuri relevante: emailuri false, mesaje text înșelătoare, apeluri telefonice simulate sau solicitări MFA. Avem peste 1600 de scenarii disponibile, toate bazate pe atacuri reale

2. Trimitem simulările direct către angajați

Angajații primesc mesajele în inbox sau pe telefon, exact cum ar primi un atac real. Nu sunt anunțați dinainte. Reacțiile sunt autentice și ne permit să vedem cine recunoaște pericolul și cine nu.

3. Observăm comportamentul

Fiecare acțiune este înregistrată: dacă deschid mesajul, dacă dau click, dacă trimit informații. Nu pedepsim greșelile, ci le transformăm în puncte de învățare.

4. Variem constant scenariile

Alternăm tipurile de atac și gradul de complexitate pentru a evita repetiția. Fiecare angajat primește scenarii diferite pentru a menține atenția activă și realistă.

5. Livrăm date clare după fiecare campanie

La final, generezi automat rapoarte care arată cine a fost vulnerabil, cum s-au comportat angajații și ce tipuri de atacuri trebuie adresate în continuare.

Industrii în care ne-am adaptat și livrat rezultate

Contactează-ne

Suntem aici să te ajutăm!